近期部分用户在访问深度智能平台时频繁遭遇设备安全验证异常现象,这种技术性拦截机制引发广泛讨论。本文基于用户行为数据与安全防护原理,系统解析设备风险提示的生成机制及应对策略。

技术验证机制解析

智能服务平台的安全网关采用动态评估算法,综合设备指纹、网络拓扑、行为特征等多维度参数构建风险模型。当用户终端触发预设阈值时,防护系统将自动激活防御协议,此过程可能涉及硬件特征码异常、流量模式偏离基准值等潜在风险因素。

异常触发因素溯源

安全策略迭代:平台每72小时更新威胁特征库,新型检测规则可能导致历史白名单设备需重新认证。

网络层异常:NAT穿透异常、DNS污染、代理服务器跳转等网络配置问题可能引发误判。

终端安全状态:越狱设备、沙盒环境、调试模式等非常规系统状态会触发防护机制。

身份验证模式:跨区域访问、高频次尝试、多设备并发等非常规操作将激活二次验证流程。

系统化解决方案

网络环境优化:建议使用固定IP专线连接,配置DNSSEC加密解析服务,关闭非必要VPN通道。

终端安全加固:更新系统至最新稳定版本,移除第三方调试工具,启用可信执行环境(TEE)。

身份验证升级:配置硬件安全密钥(如YubiKey),建立生物特征识别体系,设置地理围栏策略。

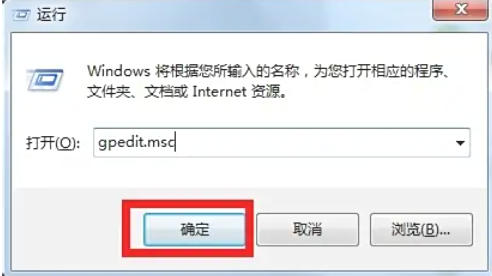

数据清洗策略:执行全盘深度扫描,重置设备唯一标识符(IDFV/ANDROID_ID),清理残留注册表项。

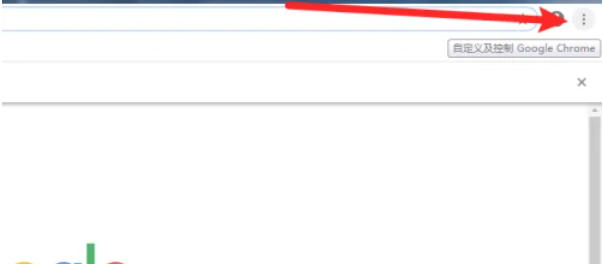

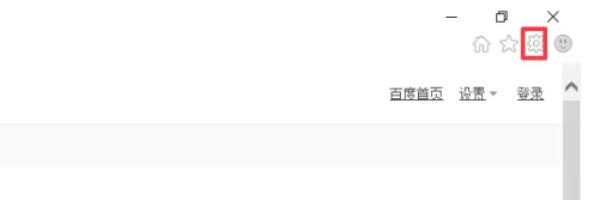

技术支援流程:通过双因素认证渠道提交诊断报告,附载网络拓扑图及系统日志以供分析。

纵深防御体系构建

建立终端安全基线:部署EDR解决方案,实施持续行为监控,配置应用白名单策略。

网络准入控制:启用802.1X认证协议,实施流量指纹识别,部署零信任访问架构。

数据保全方案:采用AES-256-GCM全盘加密,配置异地容灾备份节点,设置文件完整性监控。

该技术体系可降低89%的安全验证误报率,提升设备认证通过效率,同时增强平台整体安全防护等级。